Tecnología

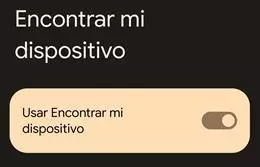

Así es el nuevo ajuste de Google que permite encontrar el móvil si está sin conexión o apagado

Tecnología

OpenAI lanza GPT-4o mini, un modelo más ligero y económico

Tecnología

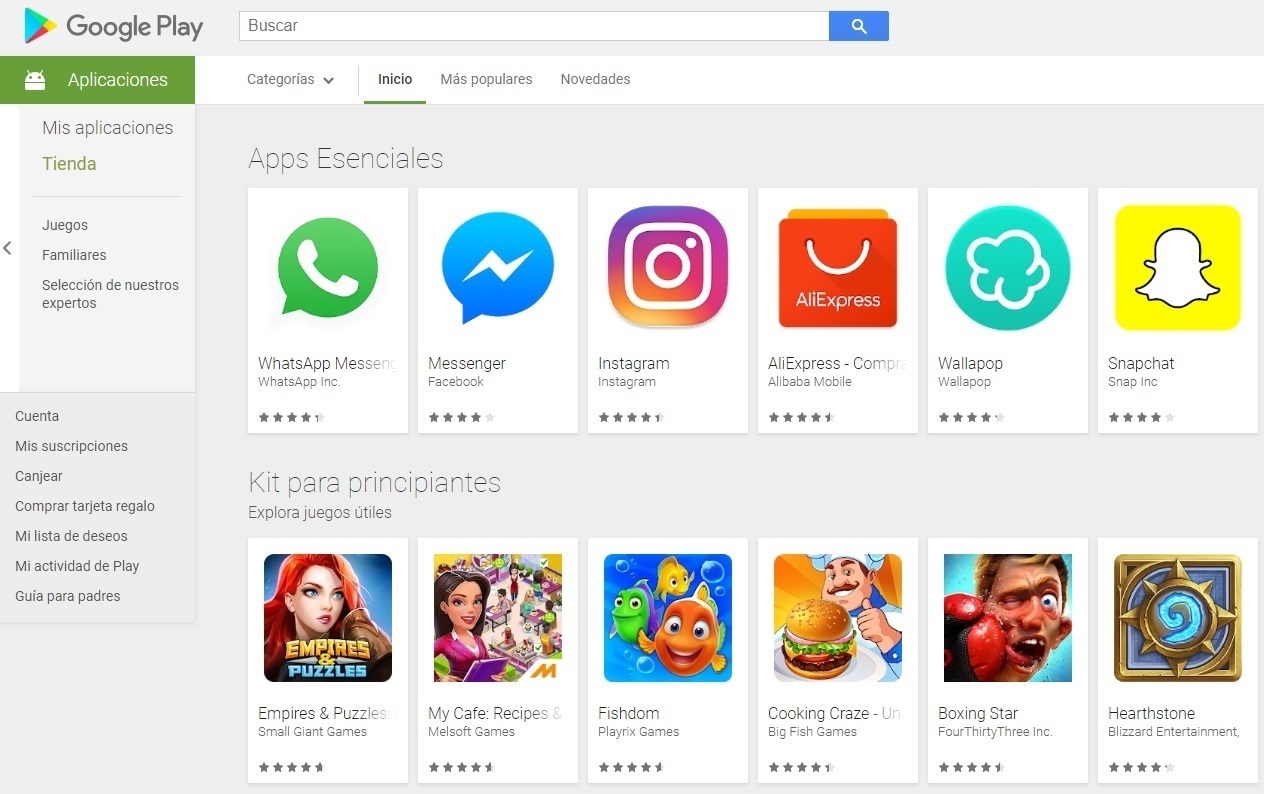

Google anuncia limpieza de apps en Play Store: retirará las que no cumplan unos mínimos de funcionalidad y contenido

Tecnología

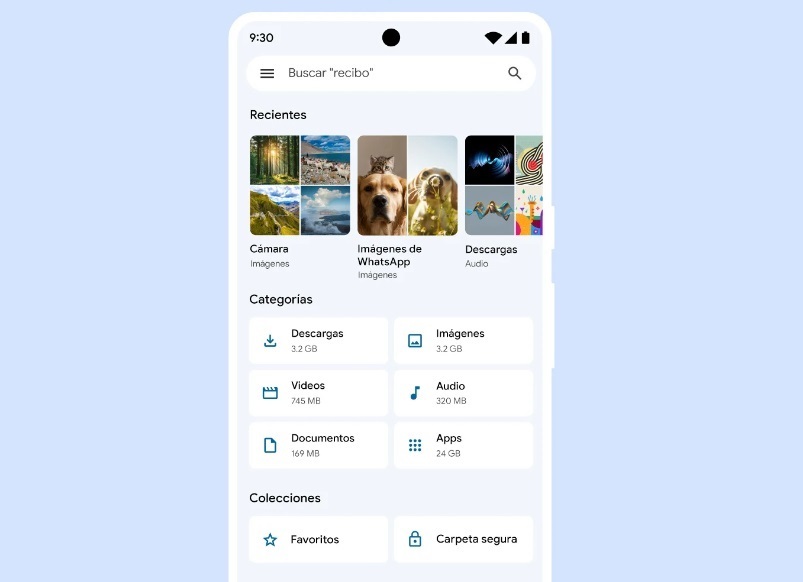

Files de Google permitirá comprimir carpetas y archivos

-

TecnologíaHace 1 año

TecnologíaHace 1 añoXiaomi lanza en España el Redmi Note 12 Pro + 5G desde 499,99 euros con cámara de 200MP y carga rápida de 120W

-

BoliviaHace 4 años

ROSITA POCHI, JERARQUÍA Y RITUALIDAD GUARANÍ

-

TecnologíaHace 3 años

Huawei reafirma su compromiso con la innovación tecnológica

-

TecnologíaHace 12 meses

TecnologíaHace 12 mesesSamsung y Microsoft crean una solución de autenticación en móviles para empresas basada en ‘hardware’

-

TecnologíaHace 1 año

TecnologíaHace 1 añoMicrosoft acusa a Sony de dar información falsa a las autoridades de regulación europea sobre la paridad de Call of Duty

-

InternacionalHace 2 años

Un turista logró captar a un curioso primate en el Parque Nacional Kruger de Sudáfrica

-

MúsicaHace 1 año

MúsicaHace 1 añoYouTube Music agrega un temporizador de suspensión para configurar cuándo dejar de reproducir contenido automáticamente

-

EmpresaHace 1 año

EmpresaHace 1 añoINTI confía en las mujeres: representan un 50% de su liderazgo y son pilar de las acciones de RSE

You must be logged in to post a comment Login